Программы для создания вирусов

Создание вирусов взлом паролей

Создание вирусов. Примеры вредных файлов. Врага надо знать в лицо

Для того, чтобы понять насколько Ваш компьютер не защищен от действий злоумышленников, предлагаю создать несколько простеньких вирусов самому. Благодаря этому Вы поймете, что любой компьютер подчиняется не только нажатиям клавиш. Компьютер получив всего одну команду (нажатие на иконку файла, можно и без него), может начать самостоятельно открывать, создавать, удалять, переименовывать и т.д.

Как правило расширение этих файлов .bat .exe — перед точкой любое придуманное имя.

— Файл .bat создается в обычном блокноте, при сохранении используется расширение .bat, вместо .txt (по умолчанию Безымянный.txt или *.txt).

Пример: открываем стандартный блокнот пишем mspaint — всего 7 букв, сохраняем этот файл (файл — сохранить как) не как обычно, а пишем вместо «Безымянный.txt» — myfile.bat. Естественно, вместо myfile любое удобное название.

Если Вы выполнили вышеуказанные действия, то поздравляю: вами создан первый командный файл, который, при нажатии на него, откроет рисовальщик Paint (есть в любой Windows).

— Файл .exe компилируется специальной программой из bat файла (не только из него) для маскировки или другой функциональности.

Подобных программ компиляторов существует много, одну из них можете скачать ниже в комплекте с набором заготовок для экспериментов с bat файлами.

Скриншот программы Bat Exe Converter:

Но командные файлы могут быть и не такие безвредные, как описанный выше. Достаточно изменить его содержимое, как ваш компьютер начнет выполнять любые прописанные в нем команды.

Приведу примеры результатов команд, которые можно назвать просто шутками над товарищем:

— Изменить дату на компьютере, допустим 1812 год или день Вашего рождения;

— Постоянно много раз подряд открывать Paint, Калькулятор, Ошибку. ;

— Поменять кнопки мыши местами;

— Отключить компьютер;

— Заставить компьютер постоянно перезагружаться;

— Переименовать имя жесткого диска;

— Удалить все файлы из папки в которой лежит данный файл (не дай бог, если это рабочий стол);

И так далее, практически можно придумать любые шутки. Это зависит от изощренности мышления мстителя.

Ниже приведены жестокие действия, на которые способен этот файл, здесь уже не до шуток:

— Возможность самостоятельно записываться в любое место, включая флешку;

— Иметь скрытый атрибут, быть не видимым, как и исполнение его команд;

— Переименовать все файлы на компьютере, допустим .lnk переделать в .txt, а необходимые в работе .exe назвать .mp3. Результат: ярлыки будут открываться в блокноте, рабочие программы пытаться открыться в плеере.

— Множественное количество раз скрыто открывать одну и ту же программу, для торможения компьютера;

— Добавлять вирус в автозагрузку, при включении компьютера;

— Полное удаление без возможности восстановления какой-либо программы. Обычно программы установлены по умолчанию в определенной директории и хакеру это известно.

На этом список только начинается. Но мы остановимся, ведь этого уже предостаточно для того, чтобы компьютер перестал работать.

Для того, чтобы описанное выше не было голословным, ниже Вы можете скачать архив.

В нем лежит:

— текстовый файл «Самоучитель.txt» с описанием кодов bat и приведенных живых примеров.

— Программка для компиляции файлов в .exe

— Изменение кнопок мыши для примера

— Безобидные полезные готовые файлы bat:

otkl-60.bat — отключение компьютера через 60 секунд

otkl-60-otmena.bat — отмена отключения

Paint.bat — включаем Paint

Simvol.bat — открываем таблицу символов

Скачать создание вирусов для защиты от них — Врага надо знать в лицо:

При загрузке антивирус вашего компьютера может начать ругаться и правильно сделает.

Будьте осторожны! После скачивания архива и его распаковки не нажимайте на файлы без изучения инструкции или данной статьи.

Проверить содержимое файла .bat можно нажатием на него правой клавишей мыши и выбором из всплывающего меню пункта «Изменить»:

Перед экспериментами убедительно прошу Вас создать резервную точку восстановления системы.

Надеюсь эти эксперименты убедят Вас в том, что нужно внимательнее относиться к чужеродным файлам и программам, которые открываются и устанавливаются нами на компьютер. Будьте внимательны при работе с почтой: не скачивайте и тем более не открывайте файлы, подобные нашим примерам.

Заканчиваю на минорной ноте: Осторожно! Вирусы всюду!

Программы для создания вирусов

BatVirusMaster_0.3

http://www.multiupload.com/GXFCU9TTZV

GeneratorKuzja_1.5

http://www.multiupload.com/BYD8ZHFNXB

VBS Virus Generator

http://www.multiupload.com/XMZYI6LOBZ

GVDG 4.29

http://www.multiupload.com/NAYU5D4L69

Raptor Virus Generator 3.6

http://www.multiupload.com/YS66RLMICH

Серийник

fuckav.ru

000-UJQ3-3NJ8-83B2-DJF5-NDFF-G3FB-Y7KE

lenin

http://www.multiupload.com/UAB8L8HEM8

In Shadow Batch Virus Gen — 5.0.0 — MOD

http://www.multiupload.com/Z3KE51XZ2H

Lucifer

http://www.multiupload.com/WOBXB31RQG

апокалипсис 2.5

http://www.multiupload.com/9Q1X7ASRZ0

BoM 7.6

http://www.multiupload.com/7MCFPP63K3

JPS

http://www.megaupload.com/?d=J39ZH7F8

HLLP Kefi ver 5.0

http://www.megaupload.com/?d=K8R4YT3B

NEFI20

Данный генератор позволяет создавать вирусы, заражающие неисполняемые файлы — музыку, видео и картинки. Всего около десяти различных форматов.

Кроме того, генератор способен создавать исходники вирусов на Паскале.

Имеются несколько дополнительных возможностей (например проигрывание мелодий, выведение на экран изображений, выключение компьютера по таймеру и т.д.).

Также, если вы знаете Turbo Pascal, то сможете легко дополнить исходник вручную своими процедурами

http://www.multiupload.com/8R6GQEAI8P

BAT-GEN

http://www.multiupload.com/YOT4GD3WT2

Генератор вредилок 3.0

http://www.multiupload.com/CIHAV11UW6

jps Virus Maker 3.0

http://www.multiupload.com/L3A0O67LFE

Mutant_v5.0

Свежее:

1. Исправлена ошибка с отправлением письма на Email.

2. Добавлена функция в BVG — Удвлить все курсоры из windows.

3. Теперь options.ini не сохраняется на рабчем столе.

4. Возможность заблокирования популярных сайтов.

5. Убрана ошибка с hosts.

6. Если вы не сохранили заметки, то будет вопрос, сохранить или нет.

7. Теперь у вас удобная и рабочая помощь по программе.

8. Fakes — добавлена новая вкладка, база с фейками.

9. В windows вы можете мусорить *.txt файлами намного больше, было 20, стало 100.

10. Теперь можно подсчитать еще и строки.

11. Добавлена база с бесплатными хостингами.

Составляющее:

1. BVG 1.4 — ВирусоГенератор. Генерирует *.bat вирусы. Причем совсем не плох в своем деле)!

1.1) Жгучие — Добовление, большая свобода пользователю! Не мало функций!

2. PassGen — Пароле-генератор, создан для генерации паролей, пали для асек, мыл. аккаунтов!

3. Сведения о системе — Показывает сведения о системе.

4. AutoRunGen — Создает автозапуск для флешек/cd/dvd!

5. HTML — Html редактор с базой тегов, прост в использовании!

6. Закладки — Функция закладок. что бы че-то не забыть)))

7. Dopl Hed — Здесь вы сможете посчитать колличество символов в вашем тексте! Получить информацию о цвете. базу можете редактировать сами. Программа проста в использовании.

8. Fakes — База фейков.

http://www.multiupload.com/O2053STLJV

Generator by noxjoker:

Возможности генератора:

1) отправка данных на e-mail и (или) ftp

кража cookies с: Mozilla FireFox, Opera, IE, Google Crome. кража паролей с ICQ 6.0 и Qip Infium.

2)Кража файлов с компьютера жертвы.

3) KeyLoger — Следит за нажатием клавиш жертвы.

возможности:

— Выбор разделителя

— Выбор периода отправки отчета.

4) ScreenShot — Делает снимок происходящее на экране жертвы

возможности:

— Выбор периода создания скриншотов

— Количество создаваемых файлов

— Имя и расширение

— Удаление создаваемого файла

— Сохранение локально

5) Buffer — Замена символов в буфере.

— Основная возможность подмена символов, слов и фраз.

— Используется для подмены кошельков.

6) Proccess — Завершает указный процесс.

7) Remote desktop control — Создание многопоточного режима

— Создание учетной записи на компьютере жертвы.

— Создание многопоточного режима (больше двух пользователей сразу)

— Отправка IP адреса.

8) Backdoor – скрытое управление компьютером.

— Особенность вы являетесь сервером жертва клиент.

— Работоспособность на всех ОС Windows.

9) hosts – переадресация с одного сайта на другой.

http://filesurf.ru/201886

Mutant v6.0

Составляющее:

1. BVG 1.4 — ВирусоГенератор. Генерирует *.bat вирусы. Причем совсем не плох в своем деле)!

1.1) Жгучие — Добовление, большая свобода пользователю! Не мало функций!

2. PassGen — Пароле-генератор, создан для генерации паролей, пали для асек, мыл. аккаунтов!

3. Сведения о системе — Показывает сведения о системе.

4. AutoRunGen — Создает автозапуск для флешек/cd/dvd!

5. HTML — Html редактор с базой тегов, прост в использовании!

6. Закладки — Функция закладок. что бы что-то не забыть)))

7. Dopl Hed — Здесь вы сможете посчитать количество символов в вашем тексте! Получить информацию о цвете. базу можете редактировать сами. Программа проста в использовании.

8. Fakes — База фейков.

http://filesurf.ru/201887

E-Bat cod generator

http://ifolder.ru/20656865

generator bat virus 1.2 by Gert

http://rghost.net/3509481

Обзор фрагментов кода самых популярных типов вирусов

Содержание статьи

В коллекции вредоносных Android-приложений некоторых антивирусных лабораторий содержится уже более 10 миллионов образцов. Эта цифра будоражит воображение, но примерно 9 миллионов 995 тысяч из них — переименованные копии оригинальных вирусов. Но если проанализировать исходный код оставшихся нескольких тысяч образцов малвари, то можно заметить, что все они комбинируются из небольшого количества уникальных функциональных блоков (несколько видоизмененных и по-разному скомбинированных).

Все дело в том, что вирмэйкеры чаще всего преследуют весьма тривиальные задачи:

- отправить эсэмэску на платный номер;

- завладеть конфиденциальной информацией пользователя (телефонными номерами, текстами сообщений, данными с SD-карты и так далее);

- собрать данные о зараженном устройстве;

- завладеть администраторскими правами на устройстве (для установки приложений без разрешения владельца или для злонамеренного выведения аппарата из строя);

- отследить логины, пароли и данные платежных карт, которые пользователь вводит на сайтах систем интернет-банкинга. Как они это делают? Попробуем проникнуть в мрачный мир мобильного вирмэйкинга и посмотреть, что там происходит.

Отправка эсэмэски

Отправка эсэмэски

Хакер #183. Малварь для Android

Отправка SMS

Самым распространенным типом вирусов являются SMS-трояны. Эти вирусы просто отправляют сообщения на платные номера без согласия пользователя. Создать такую программу или переписать готовую под нужный номер совсем легко. Да и процесс получения выгоды предельно упрощен — в отличие, например, от отслеживания банковских данных.

Далее приведен простейший пример кода. Это элементарная функция отправки SMS. Ее можно усложнить проверкой статуса отправки, выбором номеров в зависимости от места положения абонента и последующим удалением SMS.

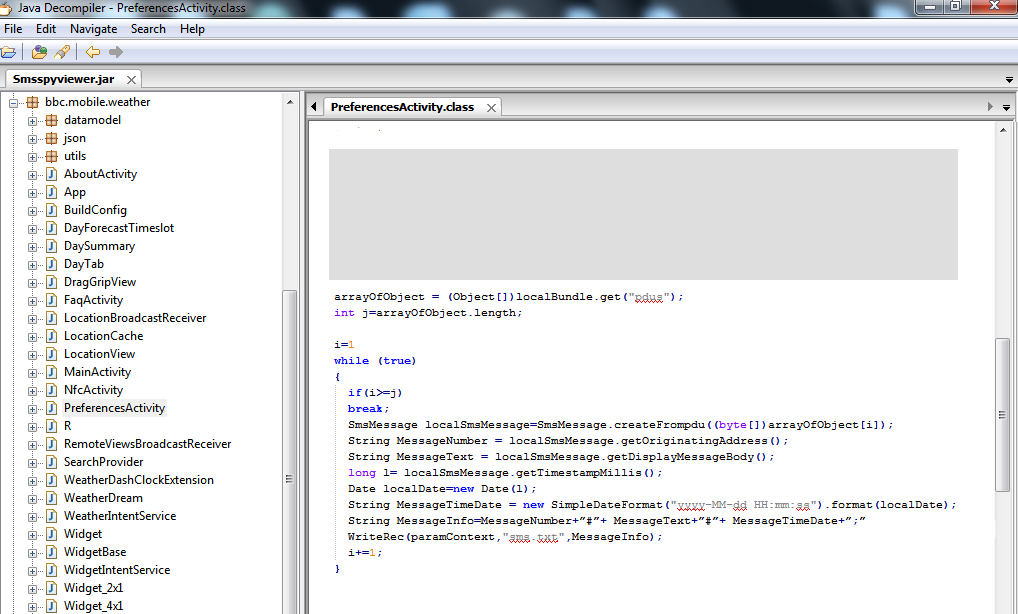

Где искать код вируса

В абсолютном большинстве случаев заражение телефона происходит через установку приложений. Любое приложение для Android существует в виде файла с расширением apk, который, по сути, является архивом. Просмотреть его содержимое можно с помощью Android SDK, конвертера файлов APK в JAR и декомпилятора Java-байт-кода. Сборка приложения (APK) состоит из следующих частей:

- resources.arsc — таблица ресурсов;

- res (папка) — собственно ресурсы (иконки и прочее);

- META-INF (папка) — содержит файлы со следующим содержимым: контрольные суммы ресурсов, сертификат приложения и описание сборки APK;

- AndroidManifest.xml — всякого рода служебная информация. В том числе разрешения (permission), которые приложение запрашивает перед установкой для своей корректной работы;

- classes.dex — ты наверняка слышал, что в Android операционных системах весь код выполняется с помощью Dalvik virtual machine (начиная с версии 4.4 появляется поддержка ART), которая не понимает обычный Java-байт-код. Поэтому и существуют файлы с расширением dex. В нем, наряду с нужными и полезными классами (которые отвечают за функционал приложения), содержатся также и вредоносные (вирусный код, который мы разбираем в этой статье).

Запись пользовательской информации в текстовый файл

Существует категория вирусов, которая охотится за персональными данными пользователей. Механизм их действия также несложен. Они либо загружают на сервер своего создателя файлы юзера, либо предварительно собирают какие-либо данные в txt (CSV, XML — не принципиально). Интерес для злоумышленников могут представлять контакты любого типа, сообщения из разных мессенджеров, медиафайлы и прочее.

SMS зараженных юзеров особенно ценны номерами телефонов отправителей и получателей — ими можно пополнить базу для спам-рассылок. Реже вирусы такого рода используются для заражения устройств конкретных личностей — в следующий раз, когда твоя девушка предложит тебе протестировать написанное ей (ай, карамба! — Прим. ред.) приложение на Android, не теряй бдительности :).

После того как информация записана, она переправляется в «нужные руки». Приведенный ниже код загружает историю звонков на сервер:

Сбор информации

- DroidKungFu;

- DroidDream;

- подавляющее большинство малвари всех аналогичных.

В принципе, любому вирусмейкеру полезна информация о зараженных его программами устройствах. Получить ее очень просто. Создается массив с данными о свойствах телефона (их полный список можно посмотреть в руководстве Android-разработчика) и отправляется POST-запросом к PHP-скрипту (язык непринципиален) на сервере злоумышленника, тот обрабатывает данные и помещает их в базу данных для последующего использования.

Рутинг

Одна из самых неприятных вещей, которая может произойти с Android-устройством, — это его рутинг вирусом. Ведь после этого зловредная программа может делать с ним что угодно: устанавливать другие вирусы, менять настройки аппаратного обеспечения. Совершается это действо путем последовательного запуска эксплойтов:

Сайты о мобильной малвари

Блог экспертов компании Kasperskiy Lab Этот ресурс содержит качественные и подробные статьи о многих аспектах компьютерной безопасности, в том числе и об Android-вирусах. Стоит регулярно посещать этот сайт, чтобы быть в курсе последних событий.

Androguard Google Group Группа посвящена open source инструменту для всевозможных манипуляций с кодом Android-приложений (декомпиляция и модификация DEX/ODEX/APK файлов и так далее). Androguard также содержит обширную базу статей про вирусы. Помимо кратких обзоров функционала и методов защиты, встречаются подробные анализы кода малвари.

Защита от вирусов

Некоторые пользователи считают, что если скачивать приложения исключительно из Google Play и установить на смартфон антивирус, то это стопроцентно гарантирует безопасность. Не стоит обольщаться: в Сети регулярно появляются сообщения о нахождении малвари в официальном маркете. А количество вновь появившихся зловредных программ измеряется сотнями тысяч в месяц, что затрудняет их своевременное попадание в базы антивирусных программ. Реальную гарантию безопасности может дать ручной просмотр кода APK-файла перед установкой его на телефон. Не нужно быть гуру кодинга, чтобы заметить вредоносные фрагменты. А наша статья поможет тебе в этом.

Заключение

Как мы видим из примеров, мобильный вирмейкинг технологической сложностью не отличается. Конечно, данные примеры упрощены под формат журнала — прежде всего, упущены обработчики ошибок и исключений, а также отдельные технические мелочи, отсутствие которых не помешает тебе понять принципы работы Android-малвари, но оградит от ненужных экспериментов. Ведь мы не поддерживаем создание вирусов, не так ли?

Как создаются вирусы | Создаем шуточные вирусы

Данная статья написана в образовательных целях и автор не несет ответственности за совершенные вами действия. Будьте благоразумны и цените труды других людей.

Как создаются компьютерные вирусы | Немного теории

Компьютерные вирусы – вид вредоносного программного обеспечения, способного создавать копии самого себя и внедряться в код других программ, системные области памяти, загрузочные секторы, а также распространять свои копии по разнообразным каналам связи.

Компьютерные вирусы имеют следующие классификации:

- Загрузочные вирусы – вирусы, которые проникают в загрузочный сектор устройств хранения данных, таких как жесткие диски, флэшки, дискеты и т.д., и способные нарушить доступность файлов.

- Файловые вирусы – тип вирусов, которые внедряются в выполняемые файлы (файлы с расширением COM и EXE) и негативно влияют на их функциональность.

- Файлово-загрузочные вирусы – вирусы, объединяющие в себе функции двух предыдущих типов вирусов;

- Документные вирусы – вид вирусов, которые заражают файлы офисных систем. Такой вид еще называют «макровирусами», поскольку заражение системы происходит посредством заражения макросов программы.

- Сетевые вирусы – тип вирусов, которые распространяются за счет использования компьютерной сети, т.е. сетевых служб и протоколов.

Самый известный вирус в мире назывался ILOVEYOU. По своей сути он был абсолютно безвредным, червь, который спамил почты людей. Однако недавно мир был подвержен кибератакам , которые заставили всех задуматься о своей безопасности. Вирус WannaCry заразил очень много компьютеров и требовал выкуп в размере 300 долларов в биткоинах. Однако некоторые аналитики считают, что это была лишь проверка и дальше будет ещё одна атака, гораздо больших масштабов и направлена она будет на пользователей Apple.

И всё же, WannaCry хоть и был распространен и довольно много с него денег поимели, это был обычный WinLocker, который можно было снять. Дело в том, что платили в большинстве банки и компании, у которых не было времени разбираться, а 300 долларов для них не является серьезной потерей.

Создаем шуточные вирусы и не только

Давайте создадим несколько своих вирусов, которые я не рекомендую проверять на своей компьютере, так как это может очень плохо закончиться.

Сделать такие вирусы сможет абсолютно каждый, так как нам не понадобятся специализированное ПО и т.п., нам нужен просто блокнот.

Сразу скажу, что сохранят наш файл практически во всех случаях мы будет в формате .bat, имя я пишу anyname, но вы можете давать абсолютно любое.

Удаление всех файлов

Данный код мы сохраняем как anyname.bat и все, после запуска всё содержимое удалится.

Синий экран Смерти

Данный код мы сохраняем в файл anyname.vbs, обратите внимание, что тут формат файла обязательно должен быть .vbs, а не .bat.

Форматируем диски C, D, E за три секунды

Сохраняем данный файл как anyname.bat и запускаем. Форматирование всех дисков произойдёт за три секунды.

Эффект Матрицы | Matrix Effect

@echo off

color 02 :tricks

echo %random%%random%%random%%random%%random%%random%%random%%random%

goto tricks

Сохраняем как anyname.bat и запускаем, это не опасно для вашего ПК.

Выключение ПК и отключение возможности перезагрузики

Сохраняем как kind.bat, ОПАСНО ЗАПУСКАТЬ НА СВОЕМ ПК!

Заменяем файлы на нерабочие

Данный вирус заменит следующие форматы(.exe .jpeg .png .mpeg .sys)

Сохраняем как anyname.bat и запускаем.

Удаление операционной системы

Сохраняем как anyname.bat и запускаем на ПК жертвы.

А на этом сегодня всё, спасибо за прочтение статьи и я надеюсь вы не будете злоупотреблять полученной информацией. Если вы хотите ещё вирусов, то пишите в комментариях, сделаем! Сохраните статью в своих социальных сетях, чтобы не потерять.