Администратор почтового сервера

Параметры сервера, которые необходимо узнать у поставщика услуг электронной почты

В большинстве почтовых приложений, например Outlook, параметры сервера электронной почты можно настроить автоматически. Если вы не знаете параметры сервера и нуждаетесь в помощи в их поиске, щелкните одну из приведенных ниже ссылок.

Параметры сервера для учетных записей Outlook.com или электронной почты Office 365 для бизнеса

При запросе параметров сервера при настройке учетной записи электронной почты Outlook.com (например, hotmail.com, live.com, msn.com и т. д.) используйте эти настройки. Если вы используете учетную запись Office 365 для бизнеса, параметры учетной записи POP или IMAP можно найти здесь.

Параметры сервера для Outlook.com

Параметры сервера входящей почты: eas.outlook.com.

Примечание: Для учетных записей IMAP или POP в Outlook.com используйте сервер imap-mail.outlook.com для IMAP и pop-mail.outlook.com для POP.

Параметры сервера исходящей почты (SMTP): smtp-mail.outlook.com.

Входящий порт: 993 для IMAP и 995 для POP.

Номер исходящего порта: 587.

Параметры сервера Office 365 для бизнеса

Параметры сервера входящей почты: outlook.office365.com.

Параметры сервера исходящей почты (SMTP): smtp.office365.com.

Входящий порт: 993 для IMAP или 995 для POP.

Номер исходящего порта: 587.

Поиск параметров сервера почтовых ящиков Exchange

Если вы подключаетесь к почтовому ящику Exchange и не используете службу электронной почты Office 365 или не знаете, используете ли службу Office 365, выполните указанные ниже действия, чтобы получить нужные сведения.

Войдите в свою учетную запись, используя Outlook Web App. Соответствующие инструкции см. в статье Выполнение входа в Outlook Web App.

В Outlook Web App на панели инструментов выберите пункты «Параметры»  > Почта > POP и IMAP.

> Почта > POP и IMAP.

Имена серверов POP3, IMAP4 и SMTP, а также другие параметры, которые могут потребоваться, находятся на странице параметров POP и IMAP.

Часто используемые параметры почтовых серверов

Многих популярные почтовые службы, такие как Gmail и Yahoo!, публикуют параметры своих серверов в Интернете. Если вам не удается найти параметры в Интернете, придется обратиться непосредственно к поставщику.

Часто используемые параметры почтовых серверов:

Какие параметры сервера требуется узнать у поставщика услуг электронной почты?

Чтобы помочь вам в этом, мы составили удобный список параметров сервера электронной почты, которые нужно узнать. Скорее всего, вам потребуется также настроить учетную запись POP или IMAP. Что такое POP и IMAP? Обратитесь к поставщику, если вы не знаете, какой протокол использовать.

Примечание: Если настроить учетную запись POP или IMAP, с устройством будет синхронизироваться только электронная почта. Все элементы календаря и контакты, связанные с учетной записью, будут храниться только на локальном компьютере.

Чтобы узнать параметры электронной почты, следуйте приведенным ниже инструкциям.

Распечатайте эту страницу, чтобы обращаться к ней при необходимости.

Позвоните поставщику электронной почты и узнайте у него параметры, указанные в таблице.

Запишите параметры почтового сервера в пустой столбец.

Вернитесь в почтовое приложение и введите данные, чтобы завершить настройку электронной почты.

Примечание: Вам могут потребоваться только некоторые параметры из этого списка. Узнайте у поставщика услуг электронной почты, что нужно для доступа к электронной почте на мобильном устройстве.

Общие параметры почты

Адрес электронной почты

Адрес электронной почты, который вы хотите настроить.

Пароль, связанный с вашей учетной записью электронной почты.

Имя, которое будут видеть получатели сообщений.

Описание учетной записи электронной почты.

Личная, рабочая и т. д.

Параметры сервера входящей почты

Эти параметры используются для отправки сообщений на почтовый сервер поставщика услуг электронной почты.

Имя сервера входящей почты.

Адрес электронной почты, который вы хотите настроить.

Номер порта, который использует сервер входящей почты.

Большинство серверов используют порт 143 или 993 для IMAP и 110 или 995 для POP.

Сервер или домен

Это ваш поставщик электронной почты.

ваш_поставщик.com, gmail.com и т. д.

Шифруется ли почта с использованием протокола SSL?

(SSL включен по умолчанию в мобильном приложении Outlook)

Протокол SSL включен

Параметры сервера исходящей почты (SMTP)

Эти параметры используются для отправки сообщений на почтовый сервер поставщика услуг электронной почты.

Имя сервера исходящей почты. Чаще всего это smtp.ваш_поставщик.com

Имя пользователя SMTP

Адрес электронной почты, который вы хотите настроить.

Пароль, связанный с вашей учетной записью электронной почты.

Шифруется ли почта с использованием протокола SSL?

(SSL включен по умолчанию в мобильном приложении Outlook)

Протокол SSL включен

Возникают проблемы? Поделитесь ими с нами.

Если вы пользуетесь услугами поставщика электронной почты (например, Gmail, Yahoo и т. д.), обратитесь к нему за помощью в настройке учетной записи.

Если у вас есть рабочая или учебная учетная запись на основе учетной записи Office 365 для бизнеса или Exchange, обратитесь в службу технической поддержки или к своему администратору Office 365.

Администрирование почтового сервера

В рамках услуги администрирования почтового сервера доступны следующие возможности:

Настройка почтового сервера. Настройка сервера корпоративной почты. Организация корпоративной почты в «облаке» (создание почтового сервера в инфраструктуре хостинга с облачной архитектурой). Решение индивидуальных административных задач. Информационно-техническое сопровождение. Абонентское обслуживание.

Создание, настройка, обслуживание корпоративной почты на сервисах «Корпоративной почты для домена» почтовых служб Mail.ru, Yandex.ru, Gmail.com и других.

Первичная установка почтового сервера. Установка корпоративного почтового сервера.

Обслуживание почтового сервера. Обслуживание сервера корпоративной почты. Услуга администратора.

Диагностика почтового сервера. Настройка сетевой безопасности и защиты почтового сервера.

Настройка корпоративной почты. Обслуживание корпоративной почты.

Формат сотрудничества: работы по требованию или абонентское обслуживание (поддержка почтового сервера(ов) на постоянной основе).

Стоимость администрирования и/или информационно-технической поддержки клиента по работе с почтовым сервером, рабочей почтой, массовой почтой определяется, чаще всего, индивидуально, в зависимости от технических задач, но не может быть ниже 2 000 рублей в месяц за 1 сервер и зависит, в том числе, от количества пользователей, ящиков и среднего суммарного объема корреспонденции почтового сервера.

Как минимум, услуга обслуживания одного почтового сервера включает в себя следующий (базовый) перечень возможностей и услуг:

- Обновление программного обеспечение сервера;

- Поддержка минимально достаточной, базовой безопасности почтового сервера;

- Организация мониторинга почтового сервера по следующим параметрам: сетевая недоступность, недоступность почтового сервиса, проблема доставки почты;

- Настройка мониторинга присутствия ip адреса сервера в black-листах фильтров почтовых служб;

- Информационная и техническая поддержка клиента по работе с сервером и почтой;

- Информационная и техническая поддержка в случаях проблем с доставкой почтой (внесение сервера в rbl-листы, фильтры почтовых служб;

- Консультация по работе с массовой рассылкой: увеличение маркетинговой эффективности, эффективности доставки почты.

Так же, услуги настройки и обслуживания почтовых серверов для организаций могут включать в себя, например, следующие позиции и их комбинации:

- Создание вынесенного фильтрующего спам почтового сервера (Вы экономите трафик и нагрузку на внешнем интернет канале, экономите ресурсы основного сервера, оставляя у себя все преимущества использования рабочего почтового сервера, расположенного внутри организации).

- Создание полноценного почтового сервера с web или без web интерфейса для доступа к почте (идеально подходит для фирм малого и среднего размера с филиальной сетью или фирм, где многие сотрудники трудятся вне офиса.

- Создание сервера исходящей почты под большие нагрузки (возможность быстро и надежно разослать информацию о своих горячий предложениях тысячам заказчиков) при этом качество доставки почты диктуется только Вашей репутацией (никакой сосед по хостингу или офису не сможет испортить Вам репутацию в глазах почтовых систем).

- Создание листа рассылки (для многих из современных отраслей это считается одним из самых эффективных элементов маркетинга и обсуждения).

- Создание сервера резервного MX-сервера (в случае выхода из строя Вашего сервера в офисе, временного падения канала он примет вашу почту и доставит ее сразу после появления возможности доставки, а не через 5-20 часов, как это произошло бы без него).

- Создание сервера, распределяющего почту между филиалами компании (это экономит трафик филиалов, позволяет безболезненно мигрировать почтовые адреса между филиалами).

- Возможны почти любые комбинации данных серверов, то есть фильтрация почты и создание дополнительного «MX», полноценный сервер почты для части адресов и передача части сообщений на офисные адреса.

- Если у Вас уже есть почтовый сервер, но не устраивает что-то в его работе (долгая доставка писем к Вам, размеры почты, стабильность работы, плохая доставка писем от Вас к получателю на внешние сервера) — обращайтесь, мы не просто консультируем, мы даем результат.

- Приглядывание за вашим текущим офисным почтовым сервером или хостингом удаленно: поддержка в качественном, работоспособном состоянии, мониторинг по многим (или заданным) параметрам, администрирование, решение вопросов.

- Настройка почтовых кластеров или индивидуальных, сложных почтовых систем для больших объемов исходящей и входящей почты.

Во всех случаях — индивидуальный подход. Стоимость может быть указана только после понимания, какую именно задачу и для каких потоков информации мы должны решить, какой SLA требуется Вашему бизнесу.

У нас налажен мониторинг клиентских серверов по множеству параметров, в том числе таких, знание которых приходит только с опытом эксплуатации, а листы с рассылками об «уязвимостях» в используемых программах просматриваются нами по несколько раз в день.

Если у вас уже есть администратор, возможно имеет смысл не нагружать его задачами, которые не являются для него основными.

Обсудить ваши пожелания по администрированию и технические задачи можно, связавшись с нами из раздела «Контакты».

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

- Главная

- Почтовый сервер для начинающих. Структура и принцип работы

Почтовый сервер для начинающих. Структура и принцип работы

- Автор: Уваров А.С.

- 26.09.2010

Многие системные администраторы испытывают определенные трудности при работе с системами электронной почты. Это неудивительно, почтовый сервер имеет гораздо более сложную структуру, чем файловый сервер, роутер или сервер терминалов. В этой статье мы рассмотрим структуру и принцип работы почтовых серверов, без понимания которых настройка системы электронной почты вполне способна превратиться в шаманские танцы с бубном.

Данный материал содержит довольно много упрощений и обобщений, с целью дать системным администраторам необходимый минимум знаний. На наш взгляд, ради администрирования одного-двух почтовых серверов начального уровня становиться специалистом в области электронной почты совсем не обязательно.

Для большинства пользователей и начинающих администраторов почтовый сервер представляет собой некий «черный ящик», который получив письмо «неведомыми» путями доставляет его адресату и наоборот. Все взаимодействие с таким сервером заключается в обращении почтового клиента к определенным портам, а то и вообще через веб-интерфейс. Однако внутри скрыт целый механизм, понимание работы которого имеет ключевое значение для успешной настройки и обслуживания системы электронной почты. Это особенно важно для администрирования серверов на платформе Linux. В отличии от Windows, где почтовый сервер представляет собой законченное программное решение и о внутреннем взаимодействии уже позаботились разработчики, в Linux компоненты почтового сервера представляют собой отдельные программы и настраивать их взаимодействие нужно самостоятельно.

Рассмотрим структуру почтового сервера, а также что происходит когда пользователь пытается отправить почту.

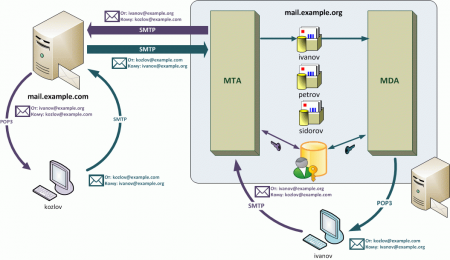

Важнейшей часть почтового сервера является MTA (Mail Transfer Agent — агент пересылки почты) в задачи которого входит прием и передача почты. Очень часто (в Linux / UNIX) МТА называют также почтовым сервером. MTA работает по протоколу SMTP, и его одного, в принципе, уже достаточно для создания системы электронной почты. Когда-то давно именно так и было и для доступа к своему почтовому ящику требовалось обладать определенными техническими знаниями.

Важнейшей часть почтового сервера является MTA (Mail Transfer Agent — агент пересылки почты) в задачи которого входит прием и передача почты. Очень часто (в Linux / UNIX) МТА называют также почтовым сервером. MTA работает по протоколу SMTP, и его одного, в принципе, уже достаточно для создания системы электронной почты. Когда-то давно именно так и было и для доступа к своему почтовому ящику требовалось обладать определенными техническими знаниями.

Однако прогресс не стоит на месте, MTA, получая письмо, помещает его в почтовый ящик пользователя на сервере, к которому последний должен получить доступ, желательно наиболее простым и понятным способом. Вот здесь на сцену выходит MDA (Mail Delivery Agent — агент доставки почты), его задача по запросу почтового клиента передать ему почту из почтового ящика на сервере. MDA может работать по протоколам POP3 или IMAP, в ряде случаев для «общения» почтового клиента и агента доставки могут применяться собственные протоколы, обладающие расширенной функциональностью, например MAPI (Exchange Server).

Вопреки распространенному заблуждению, MDA не имеет никакого отношения к процессу передачи почты. Это прерогатива MTA. Если провести аналогию, MTA можно представить как почтовое отделение, которое занимается приемом и отправкой почты, а MDA с почтальоном, который приносит пришедшую корреспонденцию к вам домой. Если почтальон заболел, то это никак не скажется на работе почты, просто вы не получите письма на дом. Также и MDA, его отказ не приводит к неработоспособности почтового сервера, становится недоступно только получение почты почтовым клиентом, в то же время к ней можно спокойно получить доступ другими путями, например, через веб интерфейс.

Посмотрим, что происходит при отправке почты. В нашем примере пользователь Иванов, находящийся в домене example.org (ivanov@example.org), пишет письмо Козлову в домен example.com (kozlov@example.com). Для Иванова процесс отправки почты состоит из создания сообщения и нажатия кнопки «Отправить» в почтовом клиенте. Почтовый клиент соединяется с МТА по протоколу SMTP и первым делом сообщает свои учетные данные. Авторизовав пользователя, MTA принимает сообщение и пытается доставить его дальше.

Вообще-то авторизация не является обязательной процедурой для MTA, но без авторизации мы получим открытый релей, т.е. любой может воспользоваться нашим сервером для пересылки почты, а как спамеры обрадуются! В настоящее время открытые релеи возникают в основном из-за ошибок настройки сервера. Однако вполне допустима ситуация, когда MTA без авторизации принимает почту от доверенных пользователей, например из локальной сети предприятия.

Для авторизации MTA может использовать собственный список пользователей, системный список, списки пользователей LDAP или AD. Также существует способ: авторизация POP прежде SMTP, когда пользователь перед отправкой почты авторизуется на MDA, который, в свою очередь подтверждает аутентификацию пользователя для MTA.

Следующим шагом MTA анализирует служебную информацию письма, определяя домен получателя, если он относится к доменам обслуживаем данным МТА, производится поиск получателя и письмо помещается в его ящик. Так произошло, если бы Иванов написал письмо Петрову или Сидорову.

Если домен получателя не обслуживается MTA, формируется DNS-запрос, запрашивающий MX-записи для данного домена. MX-запись представляет особый вид DNS-записи, которая содержит имена почтовых серверов, обрабатывающих входящую почту для данного домена. MX-записей может быть несколько, в этом случае MTA пробует последовательно установить соединение, начиная с сервера с наибольшим приоритетом. При отсутствии MX-записи запрашивается A-запись (запись адреса, сопоставляющая доменное имя с IP-адресом) и выполняется попытка доставить почту на указанный там хост. При невозможности отправить сообщение, оно возвращается отправителю (помещается в почтовый ящик пользователя) с сообщением об ошибке.

Мы не будем рассматривать работу принимающего сервера, будем считать что все прошло нормально, Козлов получил письмо от Иванова и написал ему ответ. Сервер, обслуживающий домен example.com, проводит точно такие же действия и пробует передать почту нашему серверу. Получив входящее сообщение MTA, как и в случае с локальным отправителем, проверяет домен получателя, если он входит в число обслуживаемых MТА, обработка сообщения продолжается, иначе сервер отказывается принимать почту. После проверки домена проверяется получатель, если он присутствует в списке пользователей, сообщение доставляется в его ящик, в противном случае возможны два варианта: отказ от приема сообщения или прием сообщения в общий почтовый ящик (ящик администратора). С одной стороны такая настройка увеличивает число принимаемого спама, с другой позволяет не потерять письма с ошибками в написании адреса.

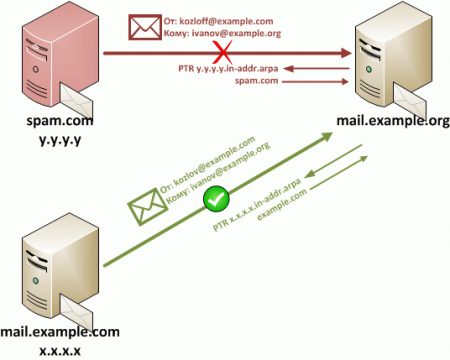

Еще одной мерой защиты от спама является запрос PTR-записи. PTR-запись (запись указателя) связывает IP-адрес с именем домена. Запрашивая PTR, MTA принимает почту только в том случае если домен отправителя совпадает с доменом отправляющего сервера.

Рассмотрим пример более подробно. Некий спамерский сервер spam.com пытается рассылать письма с поддельным отправителем, якобы от известного нам сервера example.com. В случае фильтрации по белым / черным спискам такое письмо будет доставлено, так как отправителем числится пользователь из доверенного домена (на что и рассчитывали спамеры). В целях борьбы со спамом MTA формирует запрос PTR записи для IP-адреса отправляющего сервера, который он сообщает в процессе SMTP сессии. Для адреса y.y.y.y PTR-запрос вернет имя домена spam.com, которое не совпадает с доменом отправителя, что будет причиной отказа в приеме данного сообщения. В то-же время сообщения от сервера x.x.x.x будут получены, так как домен из PTR-записи для x.x.x.x (example.com) совпадает с доменом отправителя.

Рассмотрим пример более подробно. Некий спамерский сервер spam.com пытается рассылать письма с поддельным отправителем, якобы от известного нам сервера example.com. В случае фильтрации по белым / черным спискам такое письмо будет доставлено, так как отправителем числится пользователь из доверенного домена (на что и рассчитывали спамеры). В целях борьбы со спамом MTA формирует запрос PTR записи для IP-адреса отправляющего сервера, который он сообщает в процессе SMTP сессии. Для адреса y.y.y.y PTR-запрос вернет имя домена spam.com, которое не совпадает с доменом отправителя, что будет причиной отказа в приеме данного сообщения. В то-же время сообщения от сервера x.x.x.x будут получены, так как домен из PTR-записи для x.x.x.x (example.com) совпадает с доменом отправителя.

Итак, сообщение получено и находится в почтовом ящике пользователя. Как его прочитать? Почтовое хранилище, где находятся ящики пользователей, может быть организовано самыми различными способами: начиная от банальных папок и фалов, заканчивая базой данных. Не обладая техническими знаниями, прочитать собственную почту вряд-ли удастся. Но разве это должно волновать пользователя Иванова? Для него процесс получения почты сводится к нажатию кнопки «Получить» в почтовом клиенте.

Для получения почты клиент устанавливает соединение с MDA по протоколу POP3 или IMAP, обязательно передавая данные для авторизации. MDA проверяет наличие пользователя в списках и, при успешной проверке, передает клиенту все новые сообщения находящиеся в его почтовом ящике. Пользователь Иванов получает свою корреспонденцию и может работать с ней удобным ему способом.

На этом наша статья заканчивается, мы настоятельно рекомендуем вдумчивое прочтение и усвоение изложенного в ней материала. В последующем, при рассмотрении практических реализаций почтовых серверов мы будем подавать материал из расчета, что читатель имеет знания в объеме не менее данной статьи.

Администрирование почтового сервера

В «Подключение почтового сервера к провайдеру Internet» , «Подключение почтового сервера к провайдеру Internet «, были рассмотрены методы подключения почтового сервера под управлением ОС Linux к провайдеру сети Internet . После подключения и настройки электронная почта сможет циркулировать между вашей сетью и Internet . И если вы решили, что на этом обязанности администратора почтовой системы заканчиваются, то вы ошиблись — все только начинается.

Администратор системы электронной почты должен постоянно следить за работой почтового сервера. Одной из важнейших повседневных задач является обслуживание учетных записей пользователей. Еще одна важная задача — отслеживание файлов отчетов о работе различных служб в системе. В зависимости от выбранного вами типа подключения к сети Internet , возможно, придется также отслеживать попытки несанкционированного доступа на ваш почтовый сервер со стороны хакеров и спамеров. Всегда будьте готовы столкнуться со спамерами, наводняющими почтовые ящики бесполезными сообщениями или использующими ваш почтовый сервер для их транзита. Как видите, работа для администратора почтовой системы всегда найдется. В этой лекции описываются некоторые методики и алгоритмы, которые помогут администратору почтовой системы поддерживать сервер в рабочем состоянии.

Обслуживание учетных записей пользователей

Все пользователи, принимающие почту через ваш почтовый сервер , должны иметь зарегистрированные в системе идентификатор пользователя и пароль . В обязанности администратора системы электронной почты входит удаление и добавление новых идентификаторов пользователя. В зависимости от правил, принятых в вашей организации, это может выполняться ежедневно или один раз в год. В любом случае время от времени возникает необходимость в добавлении или удалении учетных записей пользователей. Кроме того, довольно часто встречаются пользователи, которые забывают свои пароли доступа к серверу, поэтому вам придется выполнять определенные процедуры по управлению учетными записями.

Файл учетных записей в ОС Linux

По умолчанию в ОС Linux учетные записи пользователей хранятся в файле /etc/passwd. Этот файл уже упоминался в «Установка и конфигурирование POP3 и IMAP» , «Установка и конфигурирование POP3 и IMAP». В листинге 14.1 представлен пример стандартного файла /etc/passwd.

В листинге 14.1 представлен общий формат файла /etc/passwd . В каждой строке файла содержится информация об учетной записи пользователя. Вся информация с помощью двоеточий разбивается на отдельные поля. Первое поле в учетной записи содержит имя пользователя, под которым он регистрируется в системе. Во втором поле содержится пароль пользователя в зашифрованном виде. Вы, наверное, уже обратили внимание, что некоторые учетные записи в поле пароля имеют символ «звездочка» ( * ). Это означает, что для учетной записи зашифрованный пароль не используется и достаточно лишь символа ( * ). В третьем поле указывается номер идентификатора пользователя, по которому в ОС Linux осуществляется управление доступом к файлам. В четвертом поле содержится номер идентификатора группы, к которой относится данный пользователь. В следующем разделе мы более подробно рассмотрим функционирование групп пользователей в ОС Linux.

Остальные поля используются для определения различных параметров пользователя. В пятом поле содержится текстовое описание учетной записи; обычно здесь указывается полное имя пользователя, которому принадлежит учетная запись, это помогает администратору почтовой системы документировать подобную информацию. В шестом поле определяется местоположение рабочего каталога пользователя. Если пользователи вашей системы работают с почтовыми ящиками по протоколу IMAP (см. «Протокол IMAP» , «Протокол IMAP»), то каждый пользователь должен иметь отдельный рабочий каталог. Это необходимо для того, чтобы программное обеспечение для работы с IMAP в ОС Linux могло создавать в рабочем каталоге пользователя необходимые папки. Каждому пользователю должны быть также назначены соответствующие права доступа к своему рабочему каталогу — право на чтение из каталога и на запись в него.

В последнем поле определяется программа оболочки для работы в ОС Linux, которая будет запускаться при входе пользователя в систему. При обращении к почтовому серверу на базе ОС Linux желательно задавать пользователям программу оболочки bash (находится в /bin/bash ), которая является стандартной для ОС Linux. Некоторые опытные администраторы почтовых систем предпочитают создавать сложные оболочки, которые не позволяют пользователям получать несанкционированный доступ в систему. Однако подобные методики не рассматриваются в этой книге.

Теневые пароли

Вероятно, вы заметили один из недостатков файла, в котором хранятся учетные записи пользователей в ОС Linux, — он доступен для просмотра любому пользователю системы. Благодаря этому программы регистрации пользователей в системе могут обращаться к файлу /etc/passwd и сравнивать введенные пароли с реальными паролями для входа в систему. Некоторые пользователи, охваченные жаждой экспериментов, могут скопировать себе файл паролей и попытаться с помощью одной из программ для взлома паролей, которых сегодня в Internet великое множество, получить пароли других пользователей системы. Это всегда создает потенциальную угрозу (в особенности для руководящих работников, которые, как правило, не утруждают себя запоминанием сложных паролей).

Для решения этой проблемы в большинстве дистрибутивов Linux предлагается алгоритм аутентификации с применением файла теневых паролей. Файл теневых паролей представляет собой отдельный файл, в котором содержатся пароли пользователей и другая информация, относящаяся к работе с ними. Таким образом, пароли не хранятся в файле /etc/passwd . Простым пользователям системы на базе ОС Linux файл теневых паролей не виден, они не могут получить его копию и попытаться взломать его. В листинге 14.2 представлен пример файла теневых паролей.

В листинге 14.2 представлен общий формат файла теневых паролей. В большинстве дистрибутивов ОС Linux по умолчанию это файл /etc/shadow . Как и в обычном файле /etc/passwd , в каждой его строке содержится информация об одной учетной записи пользователя. Вся информация разделяется на поля с помощью двоеточий. В первом поле указывается имя пользователя учетной записи. Это поле должно в точности совпадать с таким же полем в файле /etc/passwd . Во втором поле содержится зашифрованный пароль. Возможно, вы уже заметили разницу между зашифрованными паролями из листингов 14.1 и 14.2. Дело в том, что ОС Linux, из которой взят файл, представленный в листинге 14.2, сконфигурирована для шифрования паролей с помощью алгоритма MD5. Алгоритм MD5 предлагает более сложное для взлома шифрование паролей, по сравнению со стандартным методом шифрования, принятым в UNIX, который по умолчанию используется и в ОС Linux.